Die stille Bedrohung: Wie Datennachlässigkeit euer Unternehmen in kritische Gefahr bringt

Die grösste Bedrohung für euer Unternehmen ist kein Hacker — es ist Datennachlässigkeit. Ein einziger Fehler kann alles kosten. In der heutigen digitalen Wirtschaft sind Daten nicht nur ein Vermögenswert; sie sind das Herzblut der Geschäftstätigkeit. Von Kundendatenbanken und geistigem Eigentum bis hin zu Finanzdaten und strategischen Plänen treiben Daten das Wachstum, informieren Entscheidungen und verschaffen Wettbewerbsvorteile.

Doch in meinen Jahren als Berater für Unternehmen in der DACH-Region, Grossbritannien und den USA habe ich eine erschreckende Realität beobachtet: Unzählige Organisationen sind einer kritischen, aber oft stillen Bedrohung ausgesetzt. Diese Bedrohung ist nicht unbedingt ein komplexer Angriff durch ausgeklügelte Hacker. Sie entsteht intern, Stück für Stück, durch scheinbar geringfügige Akte der Datennachlässigkeit. Die Gefahr liegt in ihrer Unsichtbarkeit: Der Betrieb läuft normal, Umsätze kommen herein, und die Sicherheit scheint ausreichend — bis sie es plötzlich nicht mehr ist.

Wie sieht Datennachlässigkeit in der Praxis aus?

Es ist entscheidend zu verstehen, dass die Mehrzahl der Datenpannen nicht mit einem komplexen Cyberangriff beginnt. Sie beginnen mit menschlichem Versagen. Datennachlässigkeit entsteht selten durch böswillige Absicht — sie entsteht durch Unwissenheit, den Wunsch nach Bequemlichkeit oder das schlichte Fehlen etablierter Protokolle. Wenn eine Unternehmenskultur Schnelligkeit über Sicherheit stellt, entstehen unweigerlich Schwachstellen.

Die Bequemlichkeit schwacher Zugangsdaten

Trotz ständiger Warnungen sind schwache und mehrfach verwendete Passwörter nach wie vor weit verbreitet. Mitarbeiter nutzen oft dasselbe Passwort für mehrere Geschäftsplattformen oder verlassen sich auf leicht zu erratende Zugangsdaten, um Zeit zu sparen. Wenn ein Konto kompromittiert wird, erhalten Hacker einen Generalschlüssel für die gesamte Organisation.

Ungesicherte Datenübertragung

Wie oft werden sensible Verträge, Gehaltsabrechnungen oder proprietäre Daten als Standard-E-Mail-Anhänge ohne Verschlüsselung versendet? E-Mail wurde nie als sicheres Dateiübertragungsprotokoll konzipiert. Sensible Daten auf diese Weise zu versenden ist das digitale Äquivalent dazu, Betriebsgeheimnisse in einem überfüllten Raum laut hinauszurufen.

Fehlende Phishing-Sensibilisierung

Der menschliche Faktor ist konsequent das schwächste Glied in der Sicherheitskette. Mitarbeiter, die nicht darauf trainiert wurden, ausgeklügelte Phishing-Versuche zu erkennen — E-Mails, die darauf ausgelegt sind, sie zur Herausgabe von Anmeldedaten oder zur Installation von Malware zu verleiten —, werden früher oder später Opfer. Es braucht nur einen einzigen Klick.

Die BYOD-Grauzone

Mitarbeitern zu erlauben, persönliche Geräte (Bring Your Own Device — BYOD) für die Arbeit zu nutzen, kann die Produktivität steigern, birgt aber erhebliche Risiken. Sind diese Geräte verschlüsselt? Verfügen sie über ausreichenden Virenschutz? Wenn private Smartphones auf Unternehmensdaten zugreifen, verschwimmt die Grenze zwischen privatem Gebrauch und Unternehmenssicherheit auf gefährliche Weise.

Der Geist-Mitarbeiter

Ein häufiges Versehen ist die unzureichende Verwaltung von Zugriffsberechtigungen. Wenn ein Mitarbeiter das Unternehmen verlässt, wie schnell werden seine Zugriffsrechte entzogen? In vielen Fällen behalten ehemalige Mitarbeiter wochenlang oder sogar monatelang Zugang zu kritischen Systemen — eine massive, unnötige Schwachstelle.

Die Konsequenzen: Die Auswirkungen einer Datenpanne verstehen

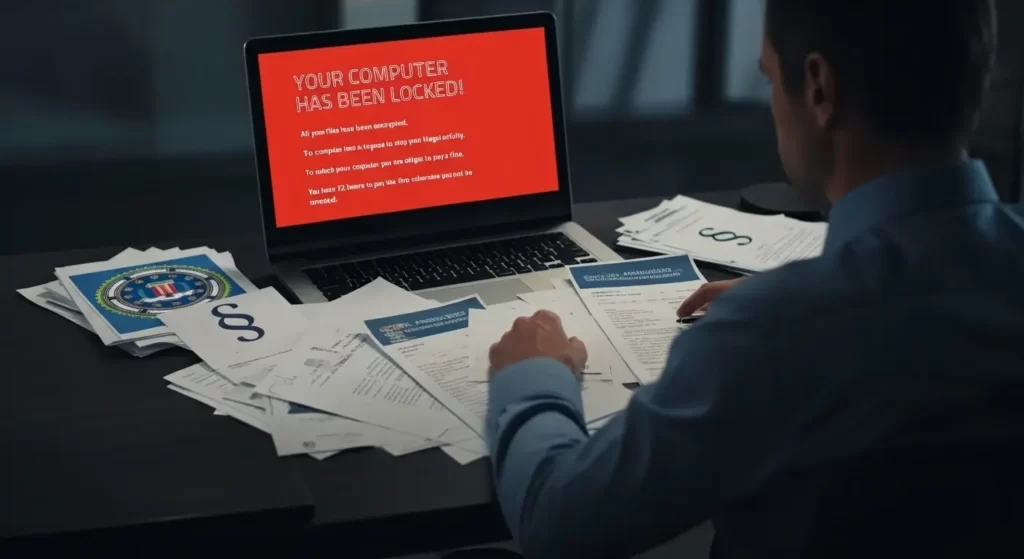

Eine durch Nachlässigkeit verursachte Datenpanne ist plötzlich, chaotisch und verheerend. Die Konsequenzen reichen weit über IT-Kopfschmerzen und vorübergehende Ausfallzeiten hinaus.

Der finanzielle Hammer

Die unmittelbaren Kosten sind erheblich. Für jedes Unternehmen, das in Europa tätig ist oder mit Europa Geschäfte macht, hat die Datenschutz-Grundverordnung (DSGVO) scharfe Zähne. Behörden können Bussgelder von bis zu 4% des weltweiten Jahresumsatzes eines Unternehmens oder 20 Millionen Euro verhängen, je nachdem, welcher Betrag höher ist — insbesondere wenn die Datenpanne auf die Unterlassung angemessener Sicherheitsmassnahmen zurückzuführen ist.

Neben regulatorischen Bussgeldern stehen Unternehmen vor Anwaltskosten, den erheblichen Kosten forensischer Untersuchungen und Behebungsmassnahmen sowie den Aufwendungen für die Benachrichtigung und Entschädigung betroffener Kunden.

Reputationskatastrophe

Vertrauen ist möglicherweise die wertvollste Währung, die ein Unternehmen besitzt. Es wird langsam aufgebaut und kann augenblicklich verloren gehen. Eine Datenpanne signalisiert dem Markt, dass eure Organisation sensible Informationen nicht schützen kann. Kunden, insbesondere in datenschutzbewussten Märkten wie Deutschland und der Schweiz, werden abwandern. Neue Kunden zu gewinnen wird exponentiell schwieriger, und Partner könnten die Beziehungen abbrechen, um ihren eigenen Ruf zu schützen.

Operative Lähmung

Nach einer Datenpanne müssen kritische Systeme oft offline genommen werden, um den Schaden einzudämmen und die Ursache zu untersuchen. Dies kann den Geschäftsbetrieb vollständig zum Stillstand bringen. Wie lange kann euer Unternehmen ohne Zugang zu seinen Kerndaten, CRM oder Kommunikationswerkzeugen funktionieren? Tage? Wochen? Die operative Unterbrechung verursacht oft unmittelbarere finanzielle Schäden als die regulatorischen Bussgelder.

Der ultimative Preis

Es muss betont werden: Für viele kleine und mittlere Unternehmen (KMU) ist eine bedeutende Datenpanne nicht nur ein Rückschlag — sie ist ein existenzbedrohliches Ereignis. Die kombinierte Auswirkung finanzieller Strafen, Reputationsschäden und operativer Unterbrechungen ist schlicht unüberwindbar.

Risikominimierung: Ein resilientes Datensicherheitsframework aufbauen

Die Bedrohung durch Datennachlässigkeit lässt sich neutralisieren. Sicherheit ist jedoch kein einzelnes Produkt, das man kaufen und vergessen kann. Sie erfordert einen proaktiven, mehrschichtigen Ansatz, der Menschen, Richtlinien und Technologie integriert.

1. Menschen: Die menschliche Firewall

Eure Mitarbeiter sind eure erste Verteidigungslinie. Fortlaufende, umfassende Schulungen sind unumgänglich. Dazu gehören:

- Phishing-Simulationen: Regelmässiges Testen der Fähigkeit der Mitarbeiter, betrügerische E-Mails zu erkennen.

- Datenschutzschulung: Sicherstellen, dass Mitarbeiter verstehen, was sensible Daten sind und wie sie damit umgehen sollen.

- Vorfallsmeldung: Eine Kultur schaffen, in der sich Mitarbeiter wohlfühlen, Fehler oder verdächtige Aktivitäten sofort zu melden, ohne Angst vor Konsequenzen.

2. Richtlinien: Das Regelwerk

Ihr könnt keine Regeln durchsetzen, die nicht definiert sind. Klare, schriftliche Richtlinien sind für ein konsistentes Datenmanagement unerlässlich. Dazu gehören:

- Zugangskontrolle: Umsetzung des Prinzips der minimalen Rechtevergabe — Mitarbeiter sollten nur Zugang zu den Daten haben, die für ihre Arbeit unbedingt notwendig sind.

- Passwort-Richtlinien: Verpflichtende Nutzung starker, einzigartiger Passwörter und Implementierung von Multi-Faktor-Authentifizierung (MFA) auf allen Systemen.

- Datenspeicherung: Festlegen, wie lange Daten aufbewahrt werden und wie sie sicher vernichtet werden, wenn sie nicht mehr benötigt werden.

3. Technologie: Das sichere Fundament

Während Menschen und Richtlinien das Framework schaffen, bietet Technologie die notwendigen Barrieren und Sicherheitsmechanismen. Dabei geht es darum, Daten während der Übertragung und Speicherung zu sichern und ihre Verfügbarkeit zu gewährleisten.

Sichere Übertragung und Speicherung

Sich auf veraltete Systeme oder nicht sicherheitsorientierte Tools zu verlassen ist ein kritischer Fehler. Wenn sensible Daten übertragen werden müssen, sind Standard-E-Mail-Anhänge unzureichend. Unternehmen müssen Lösungen einsetzen, die Datenintegrität und Vertraulichkeit gewährleisten — Lösungen, die mit AES-256-Verschlüsselung konzipiert sind, um Dateien sowohl bei der Übertragung als auch bei der Speicherung zu schützen.

Die Notwendigkeit von Backups

Prävention ist ideal, aber vollständige Prävention ist unmöglich. Ob durch einen ausgeklügelten Ransomware-Angriff, Hardwareausfall oder schlichten menschlichen Fehler — Datenverluste treten auf. Eine robuste Backup-Strategie ist der Unterschied zwischen einer vorübergehenden Unterbrechung und einer dauerhaften Schließung.

Der Branchenstandard bleibt die 3-2-1-Strategie:

- Mindestens 3 Kopien eurer Daten vorhalten.

- Diese auf 2 verschiedenen Medientypen speichern (z. B. lokaler Server und Cloud Storage).

- 1 Kopie an einem externen Standort aufbewahren.

Die externe Kopie ist entscheidend für die Disaster Recovery und schützt Daten vor lokalen Ereignissen (wie einem Brand oder einem gezielten Cyberangriff). Innovationen im Bereich dezentraler Storage — wie das Node-Netzwerk von WeSendit, bei dem Backup-Daten fragmentiert und über mehrere Nodes verteilt werden — beseitigen den einzelnen Schwachpunkt zentralisierter Server und bieten einen vielversprechenden Ansatz für hochsichere, unveränderliche externe Backups.

Fazit: Die Zeit zum Handeln ist jetzt

Datennachlässigkeit ist eine existenzielle Bedrohung, die sich als Tagesroutine tarnt. Sie häuft sich still an — eine ungesicherte Dateiübertragung, ein schwaches Passwort oder ein verpasstes Backup nach dem anderen — bis das kumulierte Risiko einen Wendepunkt erreicht.

Die Konsequenzen — finanzieller Ruin, regulatorische Massnahmen und der unwiderrufliche Verlust des Kundenvertrauens — sind gravierend. Durch die Förderung einer sicherheitsorientierten Kultur, unterstützt durch umfassende Schulungen, klare Richtlinien und robuste Technologie, könnt ihr die Bedrohung jedoch neutralisieren und die Zukunft eures Unternehmens schützen.

Der Zeitpunkt, eure Datensicherheitspraktiken zu überprüfen, ist nicht nach einer Datenpanne. Er ist heute.

WeSendit Team

Editorial

The WeSendit editorial team keeps you up to date with the latest product news, security insights and stories from the world of Swiss file sharing.